Warum brauchen wir Ende-zu-Ende-Verschlüsselung?

Nachrichten passieren mehrere Stationen im Internet. Mal eben per WhatsApp mit der Freundin verabreden, dank Videoanruf die entfernt wohnenden Eltern sehen, per E-Mail ein Abo kündigen: Wenn wir über das Internet kommunizieren, scheint es, als wenn die Verbindung direkt zwischen uns und dem Empfänger verläuft. Aber dieser Eindruck täuscht.

Eine WhatsApp-Nachricht gelangt zum Beispiel erst zu einem Server von WhatsApp, der sie dann zu der Freundin weiterleitet. Auch E-Mails werden erst zu den Servern der Mail-Provider wie etwa Gmail oder GMX gesendet und gehen erst von dort auf ihre Reise zum Empfänger. Damit unsere Nachrichten und Anrufe unterwegs niemand abhören kann, müssen sie verschlüsselt übertragen werden.

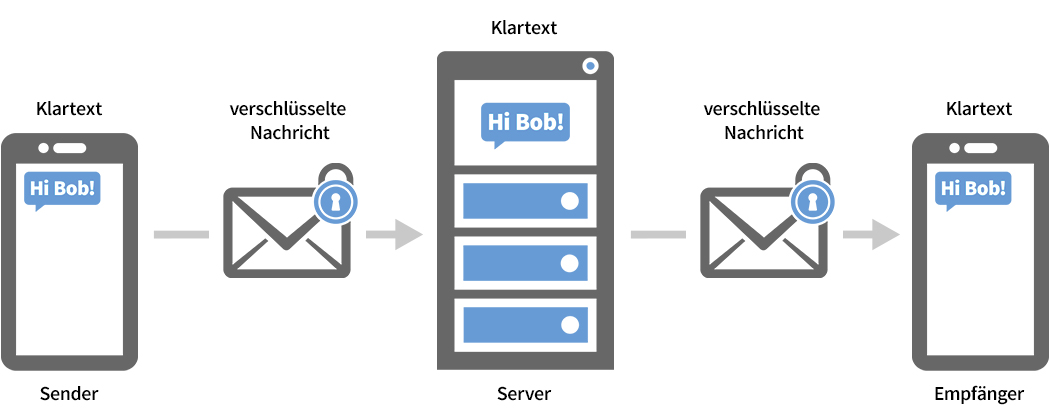

Punkt-zu-Punkt-Verschlüsselung reicht nicht aus

Durch die Punkt-zu-Punkt-Verschlüsselung, auch Transportverschlüsselung genannt, werden Nachrichten auf ihrem Weg zwischen den einzelnen Stationen verschlüsselt übertragen. Das ist schonmal besser, als sie komplett unverschlüsselt zu versenden. Allerdings liegen sie auf den Zwischenstationen, zum Beispiel auf dem Server eines Messenger-Dienstes, immer wieder unverschlüsselt im Klartext vor.

Das bedeutet: Der Server-Betreiber, in diesem Fall der Messenger-Dienst, könnte die Chats, Bilder und Videoanrufe seiner Nutzer einsehen. Verwendet er sie für Werbung, verkauft er sie weiter, gibt er sie an Geheimdienste? Fragen über Fragen, hier können Nutzer nur darauf vertrauen, dass der Messenger gut mit ihren Daten umgeht.

Eine weitere Gefahr: Falls der Server gehackt wird, könnte alles worüber wir uns ganz privat ausgetauscht haben, frei zugänglich im Internet landen. Die Punkt-zu-Punkt-Verschlüsselung allein schützt daher nicht ausreichend vor Datenverlust. Sie sollte durch die Ende-zu-Ende-Verschlüsselung ergänzt werden.

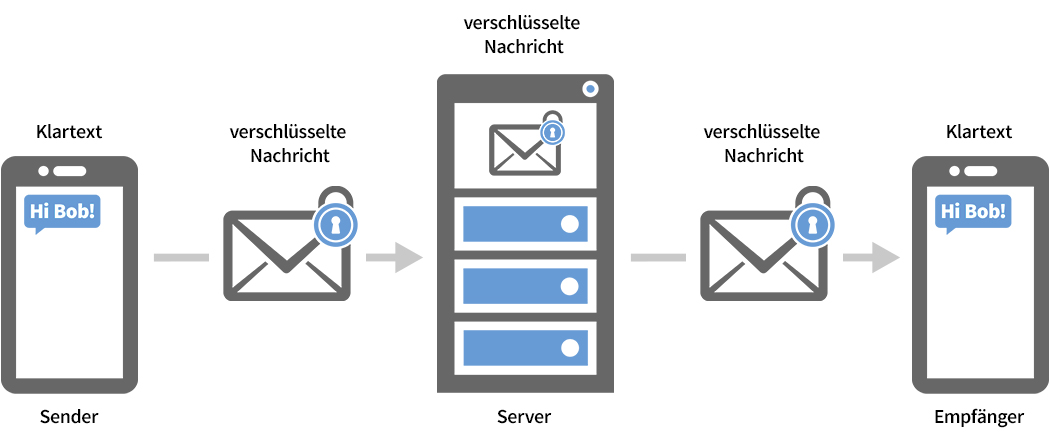

Wie funktioniert Ende-zu-Ende-Verschlüsselung?

Von einem Ende zum anderen nicht lesbar:

Die Ende-zu-Ende-Verschlüsselung (engl. End-to-End-Encryption – E2EE) sorgt dafür, dass die Nachricht beim Sender verschlüsselt und erst beim Empfänger wieder entschlüsselt wird. Sie ist über den kompletten Transportweg hinweg unlesbar und kann nicht an den Zwischenstationen eingesehen werden. Somit kann niemand heimlich mitlesen – weder die Messenger-App noch ein Hacker, der in den Server eindringt.

Welche Messenger verwenden Ende-zu-Ende-Verschlüsselung?

WhatsApp, Signal, Threema und Co.: Immer mehr Messenger verwenden heute Ende-zu-Ende-Verschlüsselung, damit unterwegs niemand die Textnachrichten und Gespräche der Nutzerinnen und Nutzer ausspionieren kann. Wie und in welchem Umfang die Apps die Verschlüsselung einsetzen, unterscheidet sich jedoch zum Teil deutlich.

WhatsApp setzt standardmäßig Ende-zu-Ende-Verschlüsselung ein – für sämtliche Chats, Sprach- und Videoanrufe, sowohl zwischen zwei Personen als auch in Gruppen. Der Quelltext von WhatsApp ist allerdings nicht „Open Source“, also nicht frei zugänglich. Wie WhatsApp die Verschlüsselung umsetzt, kann also nicht öffentlich eingesehen und geprüft werden.

Signal

Der Messenger Signal ist eine der beliebtesten WhatsApp-Alternativen. Ob Chats oder Sprach- und Videoanrufe, mit einer Freundin oder in einer Gruppe: die Kommunikation ist immer durch Ende-zu-Ende-Verschlüsselung geschützt. Da Signals Quelltext öffentlich ist, kann jeder prüfen, dass und wie Signal die Verschlüsselung einsetzt. Signal hat sogar das End-to-End-Encryption-Verfahren entwickelt, das heute als Stand der Technik gilt – und das von anderen Messengern wie WhatsApp übernommen wurde.

Threema

Eine weitere, seit Dezember 2020 quelloffene WhatsApp-Alternative ist Threema. Die App sichert ebenfalls standardmäßig alle Unterhaltungen mit End-to-End-Verschlüsselung ab – von Chats bis zu Sprach- und Videoanrufen. Allerdings ist es bisher in Threema generell nicht möglich, in einer Gruppe einen Anruf oder Videoanruf zu starten.

Telegram

Telegram setzt nicht standardmäßig Ende-zu-Ende-Verschlüsselung ein. Unterhaltungen sind nur vor dem Mitlesen durch Telegram geschützt, wenn man sogenannte „geheime Chats“ nutzt. Diese sind jedoch etwas versteckt und mit einigen Einschränkungen verbunden. Sie sind zum Beispiel nicht für Gruppenchats möglich. Standardmäßig können also Telegram-Mitarbeitende mitlesen oder -hören, worüber wir schreiben oder sprechen. Wer sich bei Missbrauch der Daten Rechtshilfe erhofft: Telegram ist mit Sitz in Dubai für deutsche Behörden kaum zu fassen.

Facebook Messenger

Auch der Facebook Messenger nutzt nicht standardmäßig Ende-zu-Ende-Verschlüsselung. Sie ist deaktiviert und muss für jede einzelne Unterhaltung extra eingeschaltet werden. Wer daran denkt, kann sie für Chats, Sprach- und Videoanrufe aktivieren, auch für Gruppen. Die Grundeinstellung ist jedoch: Mitarbeitende des Facebook Messengers haben Zugriff auf die Informationen, über die die Nutzer sich austauschen.